《中华人民共和国数据安全法》将于2021年9月1日起正式开始实施,《中华人民共和国个人信息保护法》也在8月20日表决通过,并将于2021年11月1日起施行。

这两部法律的实施将直接影响后续各行业开展网络安全工作发力的方向,数据本身将成为网络安全工作防护的重点,这也将使网络安全工作的建设模式发生巨大的改变。

以往针对信息系统做安全设计的思路可能并不适用于数据安全建设。信息系统的安全建设往往滞后于信息系统建设本身(虽然要求同步建设同步规划,但多数时候都是系统上线后再进行安全建设)。

而从数据安全出发则完全不同,业务系统达不到数据安全的防护标准,业务系统(数据采集过程)就无法上线工作。对于已经存量的业务系统,在相关法律颁布后将面临巨量的整改工作。整改没有完成之前,很多敏感的数据业务也许只能处于关闭状态。

所以现阶段学校就应该开展针对数据的整理归类,明确各系统中存在哪些敏感数据,为下一步的整改工作做好准备。

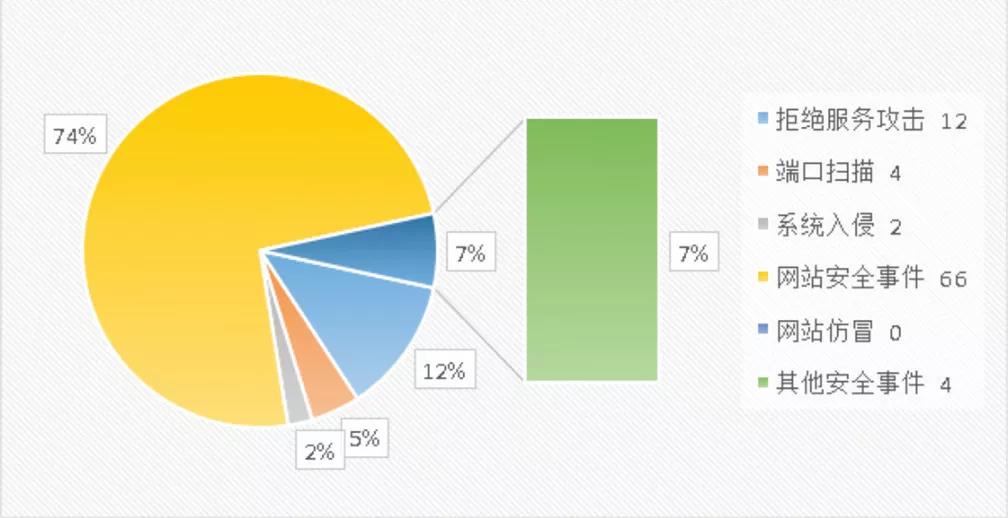

2021年6月-7月CCERT安全投诉事件统计

7月安全投诉事件数量较6月有所减少。勒索病毒仍是当下需要关注的重点,针对VMware虚拟化系统的勒索攻击呈上升趋势。

这类勒索病毒会利用VMware软件的漏洞直接攻击虚拟机,与以往攻击Windows系统不同,这类病毒适配了各类Linux系统。

近期新增严重漏洞评述

1.微软2021年7月的例行安全公告修复了微软旗下多款产品中存在的117个安全漏洞,其中高危漏洞13个,重要漏洞103个,一般漏洞1个,有6个漏洞属于0day漏洞。

涉及的产品包括Windows操作系统、Dynamics、Exchange Server、Microsoft Office、Windows Storage Spaces Controller、Bing、SharePoint Server等。

需要特别注意的是Windows打印服务“PrintNightmare”中的远程代码执行漏洞,这个漏洞在6月的补丁中修补过(漏洞编号CVE-2021-1678),但微软随后发现相同打印服务中还存在一个在野被利用的0day漏洞(漏洞编号CVE-2021-34527),这两个漏洞虽然都属于打印服务中的漏洞,但是漏洞攻击的向量不同。

为此微软在7月初发布了紧急修补补丁来对CVE-2021-24527进行修补,但该补丁程序还存在部分缺陷,可能会导致Windows的打印服务出现问题,因此在例行的补丁更新中又对相关补丁进行了修订。鉴于上述漏洞带来的风险,用户应尽快使用Windows自带的更新功能进行补丁更新。

相关漏洞的详细信息可参见:https://msrc.microsoft.com/update-guide/releaseNote/2021-Julo

2.Google公司在7月推出了Chrome浏览器的最新版91.0.4472.164,用于修补之前版本中存在的7个安全漏洞(6个高危、1个中危),其中包括一个在野利用的0day漏洞(漏洞编号CVE-2021-30563),这是一个存在于V8 javascript引擎中的类型混淆漏洞,漏洞的具体细节Google公司还未透露。

相关漏洞影响大部分通用平台下的Chrome浏览器,建议用户使用Chrome自带的更新功能进行更新。

3.Adobe公司7月发布了安全公告APSB21-51,用于修补Adobe Acrobat/Reader软件中的19个安全漏洞,其中高危漏洞14个,中危漏洞5个,本次未涉及0day漏洞。

攻击者可以构造恶意的pdf文件引诱用户点击来进行漏洞攻击,成功攻击后可以远程执行任意代码、本地权限提升、获取系统敏感信息和拒绝服务攻击等。建议用户尽快升级自己的Adobe Acrobat/Reader软件,并谨慎点击来历不明的pdf文件。

相关漏洞的详细情况请参见:https://helpx.adobe.com/security/products/acrobat/apsb21-51.html。

安全提示

学校的数据整理工作应该先从个人信息统计方面入手,将现有的各业务系统收集的个人身份信息进行统计,包括收集的身份信息包含哪些内容,数量有多少,存储在什么地方,访问途径有几条等。特别要关注的是各系统之间的数据同步,备份内容等。将这些信息整理好,为下一步的数据安全治理做好准备。

来源于:中国教育网络

特别声明:本站注明稿件来源为其他媒体的文/图等稿件均为转载稿,本站转载出于非商业性的教育和科研之目的,并不意味着赞同其观点或证实其内容的真实性。如转载稿涉及版权等问题,请作者在两周内速来电或来函联系。